Это четвертая статья из цикла «как надо делать ИТ». Напомню, что мы в «Депарамент ИТ» строим и обслуживаем корпоративные ИТ-инфраструктуры так, что наши клиенты работают, а не звонят в техподдержку.

Тема сегодняшнего разговора – борьба с компьютерными вирусами. И начать я хочу с разрушения двух мифов: 1) что в операционной системе Windows на порядок больше уязвимостей, чем в других операционных системах и вообще, Windows – это решето, 2) что хороший антивирус обезопасит компьютер от вирусов и зловредов.

Начну с мифа первого: «в операционной системе Windows самое большое количество уязвимостей». На самом деле, уязвимостей в Windows не больше и не меньше чем в других операционных системах, а вот вирусов под Windows действительно на порядок больше, чем под другие операционные системы. Причина этого проста – разрабатывать приложения (в том числе вредоносные) под Windows куда проще чем под другие системы. В Windows достаточно сделать одно приложение под любую версию операционной системы, и оно будет прекрасно работать в остальных версиях Windows (7, 8, 8.1, 10), в то время как в Linux и macOS переход между версиями операционной системы зачастую связан с необходимостью переделывать приложение и создавать его отдельную версию. Добавьте к этому широкую распространённость Windows и привычку пользователей работать с правами администратора, и вы поймете, что разработка вирусов под Windows не только требует меньших инвестиций, но и окупает себя быстрее, чем разработка вирусов под другие операционные системы. Если коротко, то это не в Windows много уязвимостей – это просто под остальные операционные системы разрабатывать вирусы никому не интересно.

Теперь о мифе втором: «хороший антивирус обезопасит компьютер от вирусов». В борьбе с зловредами, антивирусное программное обеспечение более-менее защищает только от тех вирусов, которые уже известны разработчикам антивирусного ПО, или разработчики которых – бездари и лентяи. От новых и качественных вирусов антивирусное ПО не защищает. Ну на самом деле – не такие дураки эти разработчики вирусов, чтобы не догадаться проверять свое детище на обнаружение существующими антивирусами и не защищать свои разработки от наиболее распространенных из них. Поэтому, безусловно, антивирус снижает риск заражения, но не исключает его полностью, и стоит лишь вопрос «когда» (а не «если») ваша компания поймает самую свежую разработку.

Традиционные рекомендации по защите от вирусов сводятся к трем пунктам – используйте фаервол и антивирус, устанавливайте обновления и не открывайте странные письма, ссылки и ресурсы в интернете. Ну то есть сделайте две вещи: чтобы вирус к вам не мог попасть сам, и чтобы он не попал на компьютер через ваши руки, и да хранит вас Бог. И если с первым пунктом техническим специалистам все понятно, то со вторым дела обстоят куда сложнее – в среднем пользователи слабо осознают свои действия и этим активно помогают злоумышленникам, занимающимся, например, фишингом в Интернете. Уровень компьютерной грамотности у пользователей оставляет желать лучшего, и его отлично демонстрирует следующая картинка:

Но даже люди с высокой компьютерной грамотностью не защищены от ситуаций, когда проверенный ресурс в интернете станет жертвой хакерской атаки и начнет распространять зловреды (в прошлой статье я приводил ссылки на подобные ситуации). Поэтому от выстрела себе в ногу не защищен никто и лучшее, что может случиться – ваши данные просто зашифруют и будут требовать выкуп, а в худшем – злоумышленники непосредственно перечислят себе на счет деньги с вашего банковского счета.

Если мы хотим защитить компанию от вирусных атак, то первое, что мы должны сделать – это перестать верить в техническую грамотность пользователей и при принятии решений исходить из того, что пользователи в массе своей технически безграмотны. Соответственно, права доступа к информации и ресурсам компании у каждого пользователя должны быть обрезаны до минимально необходимого для работы уровня, и уж точно никаких прав локальных администраторов у пользователей быть не должно – такие ограничения уменьшат ущерб, который пользователь может нанести компании. Но обрезать нужно не только права на доступ к информации и на изменение настроек операционной системы, нужно еще обрезать права и на запуск неизвестных приложений, чтобы пользователь даже при всем желании не смог запустить вирус и причинить вред себе или компании.

И тут мы приходим к массонскому заговору между Microsoft и разработчиками вирусов. Потому что еще начиная с Windows Server 2003 (дата выпуска – апрель 2003 года!) в групповых политиках появился функционал ограничения запуска приложений – Software Restriction Policies, но его редко кто использует! Благодаря этому функционалу можно (и нужно!) ограничивать список разрешенных к запуску приложений на рабочих местах пользователей. Именно ограничения на запуск неизвестных приложений, а не новомодный антивирус, защитит вашу компанию от пользователей, которые будут кликать по вирусному файлу и недоумевать, почему же у них не открывается столь долгожданная платежка.

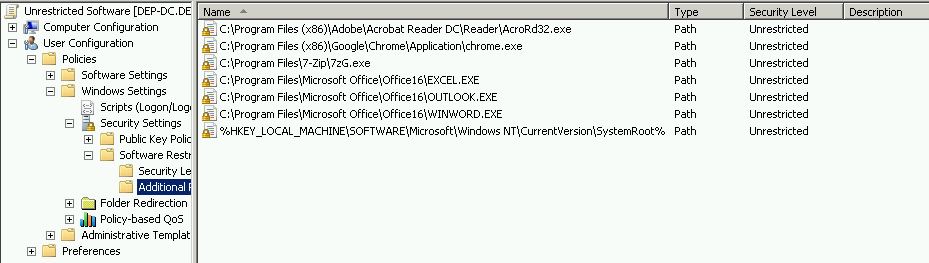

Политики ограничения запуска можно настраивать по имени приложения, по его цифровой подписи или по хэшу исполняемого файла. Правильная настройка ограничений на запуск приложений подразумевает, что вы определили список разрешенных к запуску приложений, а все остальное – запретили. Например, вот так:

Рис. 1 Пример политики, разрешающей запуск известных приложений и запрещающей запуск остальных.

По политике выше у пользователя будут запускаться только одобренные приложения и любые приложения из папки Windows. Настраивать политику именно таким образом – это долго, но правильно. Если же у вас нет времени разбираться какие приложения используют пользователи, а какие нет, то можно как минимум сделать политику блокировки запуска исполняемых файлов из тех мест, в которые пользователь может их сохранить. В случае, если вы не дали пользователю лишних прав, то такими местами будут только его профиль, общие сетевые ресурсы, а также флешки и другие внешние накопители. В этом случае политика выглядит так:

Рис. 2 Пример политики, запрещающей запуск неизвестных приложений.

Если вы правильно настроили политики, то при попытке запуска пользователем какого-то приложения или скрипта, запуск которого не был одобрен администратором, у пользователя на рабочем столе выйдет сообщение о блокировке запуска:

Рис. 3 Сообщение о блокировке запуска вредоносного приложения.

И знаете ли вы, что делает пользователь, когда видит данное сообщение? Вы думаете звонит сисадминам? Нет, он сначала пробует еще раз пять запустить зараженный файл, затем пересылает этот файл коллегам со словами: «у меня не открывается – посмотрите, откроется ли у вас?». Затем его коллеги пытаются открыть этот файл также и с тем же успехом, и только когда у них у всех ничего не получается, они собираются с духом и звонят в техподдержку со словами: «у нас опять ничего не работает! Почините срочно!!!!!1111ОдиоОдинОдин!!». Вот она – скупая благодарность пользователей за все хорошее, что ты для них делаешь. Аж на слезу пробивает в такие моменты! :)

На этом пока все. Хорошего и безвирусного ИТ вам в компанию!